注意喚起:WordPressの脆弱性を突いた攻撃の増加について

WordPressはコンテンツマネジメントシステム(CMS)の1つです。WordPressには多くの脆弱性が公表されており、脆弱性を突いた攻撃や種類は急増しているため利用の際は注意が必要です。今回は最近公表された脆弱性とその対策をご紹介いたします。

このニュースはこちらよりPDFファイルにてご覧いただくことができます。

1.概要

WordPressはコンテンツマネジメントシステム(CMS)の1つです。日本国内での利用率80%を超えており、Webサイトを作成するのに欠かせない存在となっています。一方でWordPressには多くの脆弱性が公表されており、脆弱性を突いた攻撃や種類は急増しているため利用の際は注意が必要です。今回は最近公表された脆弱性とその対策をご紹介いたします。

2.WordPressを狙った攻撃の増加

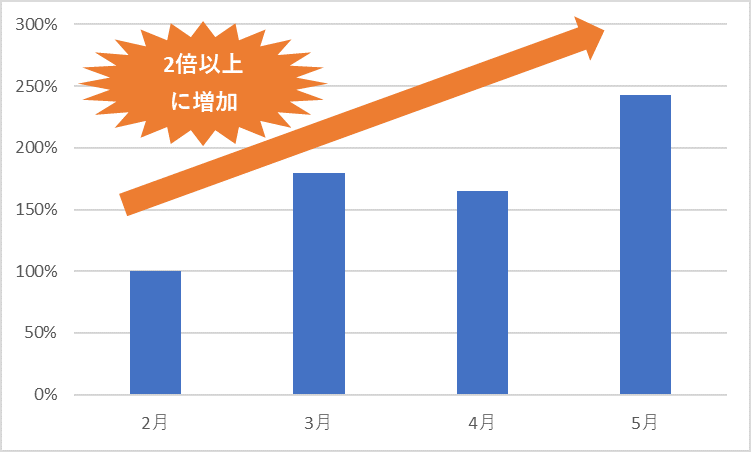

e-GateセンターではWordPressを狙った攻撃通信が継続的に検知されています。以下は今年2月から今年5月までの4か月間の件数を表すグラフです。2月と比べると5月の検知件数が2倍以上に増加しています。

【図1】e-GateセンターにおけるWordPress関連の検知件数

攻撃方法に関しては過去に取り上げている以下の記事をご参照ください。

『注意喚起:WordPress向けプラグインの脆弱性を狙った攻撃について』

https://www.ssk-kan.co.jp/wp/topics/topics_cat05/?p=9892

3.最近報告されたWordPressの脆弱性

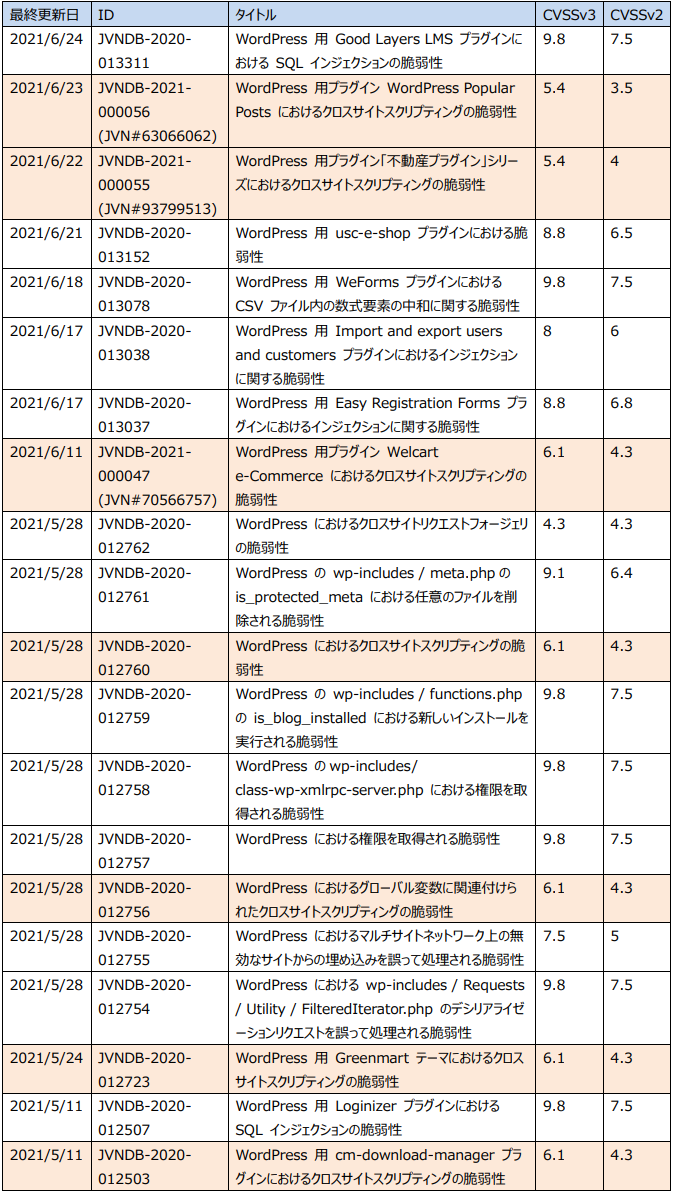

WordPressに関連する脆弱性は多数報告されています。5月にJVNに掲載されたWordPress関連の脆弱性には以下のものがあります。4月に公開されたのは5件でしたが、5月には12件、6月には8件と大きく増加しています。表1に5月から6月28日時点までの脆弱性情報を一覧化しました。20件中色分けした7件がクロスサイトスクリプティングの脆弱性となっております。

【表1】5月から6月28日にかけて JVN iPedia に公開された WordPressの脆弱性

4.最新の深刻度が高い脆弱性情報

5月13日にWordPressのバージョン5.7.2が公開されました。アップデートによってWordPressのプラグイン「PHPMailer」に対する脆弱性であるCVE-2020-36326およびCVE-2018-19296が修正されています。

CVE-2018-19296は入力確認に関する脆弱性で、悪用された場合、情報を取得される、情報を改ざんされる、およびサービス運用妨害(DoS)状態にされる可能性があります。この脆弱性は2018年に修正されました。その後2020年に実施した修正により再発したのがCVE-2020-36326です。いずれの脆弱性も、バージョン5.7.2で修正されています。

深刻度が緊急、重要レベルの内容ですので早期にアップデートを行う事を推奨します。

5.攻撃の影響

WordPressの脆弱性を用いた攻撃により以下のような影響があります。

・パソコンのマルウェア感染

悪意のあるスクリプトを埋め込むことで、そのサイトを訪れたユーザが別のサイトに飛ばされ、そこから感染してしまう可能性があります。

・Webサイトの改ざん

サーバ内のディレクトリのアクセス権限が奪取され、サイトが改ざんされる可能性があります。

・情報の不正取得

偽サイトなどに誘導され個人情報を入力してしまうと、重要情報が漏洩する可能性があります。

WordPress本体が攻撃されるとリモートでWebサイトの改ざんが可能になり、サイトからの情報をリモートで不正取得することができます。プラグインはとても便利ですが、プラグインに脆弱性の問題が発生するとそこを攻撃してきて悪用されます。プラグインが攻撃されてもそこからWebサイトの改ざんや情報の不正取得を容易にすることができます。

6.攻撃への対策

WordPressの脆弱性を用いた攻撃に対しては以下の対策が有効となります。

・最新バージョンへのバージョンアップ

・セキュリティ機器等による攻撃の監視

・Webサイトの公開情報を最低限に抑える

WordPressはCMSとしての技術的な情報が多く流通しており、使いやすさの点でメリットがあります。一方で攻撃者にとってもこの情報の多さは攻撃しやすい条件に繋がります。世界的に見てWordPressを使っているホームページが全体の3割と考えられており、非常に多くのユーザが存在することで攻撃対象として狙われやすいです。さらに、WordPressは共通の構造になっていることが多い点も攻撃をうけやすくなっている要因の1つと考えられます。また、WordPressの脆弱性はWordPress本体以外にプラグインにも脆弱性が発見されることが多いです。2章に参考情報として記載した過去のセキュリティニュースや5章の攻撃の影響にありますとおり、プラグインから攻撃されることもあります。

このようにWordPressは便利な反面、攻撃されやすいことを十分に理解して今後もセキュリティ対策を万全にしておく必要があります。

7.参考情報

・マイナビ

WordPressに緊急の脆弱性、直ちにアップデートを(2021/05/14 15:37公開情報)

https://news.mynavi.jp/article/20210514-1888237/

・JVN

脆弱性対策情報データベース検索

https://jvndb.jvn.jp/

→上記URLで「WordPress」のキーワードで検索してください。

8.e-Gateの監視サービスについて

e-Gateのセキュリティ機器運用監視サービスでは、24時間365日、リアルタイムでセキュリティログの有人監視を行っております。サイバー攻撃への対策としてセキュリティ機器を導入する場合、それらの機器の運用監視を行い、通信が攻撃かどうかの分析、判断をして、セキュリティインシデント発生時に適切に対処できるようにすることが重要です。e-Gateのセキュリティ監視サービスをご活用いただきますと、迅速なセキュリティインシデント対応が可能となります。

また、e-Gateの脆弱性診断サービスでは、お客様のシステムにて潜在する脆弱性を診断し、検出されたリスクへの対策をご提案させていただいております。

監視サービスや脆弱性診断サービスをご活用いただきますと、セキュリティインシデントの発生を予防、また発生時にも迅速な対処が可能なため、対策コストや被害を抑えることができます。

■総合セキュリティサービス 「e-Gate」

SSK(サービス&セキュリティ株式会社)が40年以上に渡って築き上げてきた「IT運用のノウハウ」と最新のメソッドで構築した「次世代SOC“e-Gateセンター”」。この2つを融合させることによりお客様の情報セキュリティ全体をトータルにサポートするのがSSKの“e-Gate”サービスです。e-Gateセンターを核として人材・運用監視・対策支援という3つのサービスを軸に全方位のセキュリティサービスを展開しています。

【参考URL】 https://www.ssk-kan.co.jp/wp/e-gate/

※本資料には弊社が管理しない第三者サイトへのリンクが含まれています。各サイトの掲げる使用条件に従ってご利用ください。

リンク先のコンテンツは予告なく、変更、削除される場合があります。

※掲載した会社名、システム名、製品名は一般に各社の登録商標 または商標です。

≪お問合せ先≫

サービス&セキュリティ株式会社

〒150-0011

東京都渋谷区東3丁目14番15号 MOビル2F

TEL 03-3499-2077

FAX 03-5464-9977

sales@ssk-kan.co.jp