注意喚起:Apache Struts 2の脆弱性を突いた攻撃について

セキュリティ 2018.9.27

Apache Software Foundation が提供する Apache Struts 2 は、

Java のウェブアプリケーションを作成するためのソフトウェアフレームワークです。

2018年8月24日にIPAより脆弱性に関する注意喚起が行われております。

今回はApache Struts 2の脆弱性についての詳細情報と対策をご紹介いたします。

Java のウェブアプリケーションを作成するためのソフトウェアフレームワークです。

2018年8月24日にIPAより脆弱性に関する注意喚起が行われております。

今回はApache Struts 2の脆弱性についての詳細情報と対策をご紹介いたします。

このニュースはこちらよりPDFファイルにてご覧いただくことができます。

1. 概要

Apache Software Foundation が提供する Apache Struts 2 は、Java のウェブアプリケーションを作成するためのソフトウェアフレームワークです。フレームワークを使用することでアプリケーションの開発を効率よく進めること ができます。ただし広く普及しているフレームワークは利便性に優れる一方で、攻撃の対象として狙われる可能性も高くなります。今回紹介するApache Struts 2は過去にも致命的な脆弱性が多数報告されております。

2018年8月24日に IPA及びJPCERT/CCによってApache Struts 2の脆弱性(CVE-2018-11776)について注意喚起が行われております。今回の脆弱性が悪用された場合、遠隔の第三者によって、サーバ上で任意のコードを実行される可能性があります。

IPAより、本脆弱性を悪用する攻撃コードが公開されているとの情報が発表されていますので、対策済みのバージョンへのアップデートや回避策を実施する必要があります。(後述の脆弱性情報を参照ください。)

IPAより、本脆弱性を悪用する攻撃コードが公開されているとの情報が発表されていますので、対策済みのバージョンへのアップデートや回避策を実施する必要があります。(後述の脆弱性情報を参照ください。)

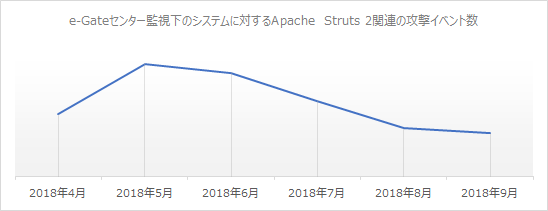

e-GateセンターにおいてもApache Struts 2に対するサイバー攻撃が確認されています。図1はe-Gateセンターの監視するシステムにおけるApache Struts 2に関連する攻撃イベント数の推移です。2018年5月以降、イベント数は減少傾向にありますが、一定数の攻撃通信は継続しております。

【図1 Apache Struts 2関連の攻撃イベント数の推移】

2. 脆弱性情報詳細

⑴ Apache Struts 2 (CVE-2018-11776)の脆弱性

対象となるバージョンで以下の条件の両方を満たす場合、本脆弱性の影響を受けます。

・alwaysSelectFullNamespace を true に設定している

・Struts設定ファイル(struts.xmlなど)に、オプションのnamespace属性を指定しないか、

対象となるバージョンで以下の条件の両方を満たす場合、本脆弱性の影響を受けます。

・alwaysSelectFullNamespace を true に設定している

・Struts設定ファイル(struts.xmlなど)に、オプションのnamespace属性を指定しないか、

ワイルドカードネームスペースを指定する “action”タグまたは “url”タグが含まれている場合

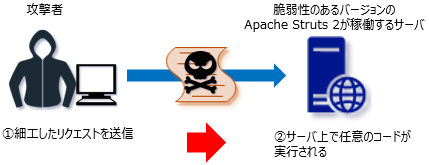

本脆弱性を悪用された場合、遠隔の第三者によって、サーバ上で任意のコードを実行される可能性があります。

【図2 攻撃イメージ】

⑵ 対象となるバージョン

- Apache Struts 2

- 2.3 から 2.3.34

- 2.5 から 2.5.16

- Apache Struts 2

- 2.3 から 2.3.34

- 2.5 から 2.5.16

⑶ 対策

① 本脆弱性を修正した下記のバージョン以降のものに更新する。

Apache Struts 2.3.35

Apache Struts 2.5.17

② Strutsの設定ファイル(strtuts.xmlなど)でnamespaceの値を指定し、URLタグのvalueとactionの値を

① 本脆弱性を修正した下記のバージョン以降のものに更新する。

Apache Struts 2.3.35

Apache Struts 2.5.17

② Strutsの設定ファイル(strtuts.xmlなど)でnamespaceの値を指定し、URLタグのvalueとactionの値を

指定する。

③ 上記の更新や設定ファイルの修正ができない場合、IPSやWAFなどをインターネットからの経路上に設置し、

③ 上記の更新や設定ファイルの修正ができない場合、IPSやWAFなどをインターネットからの経路上に設置し、

悪意のある攻撃を検知、遮断することができます。

⑷ 参考情報

■Apache Struts 2

Version Notes 2.5.17

https://cwiki.apache.org/confluence/display/WW/Version+Notes+2.5.17

Version Notes 2.3.35

https://cwiki.apache.org/confluence/display/WW/Version+Notes+2.3.35

Security Bulletins S2-057

https://cwiki.apache.org/confluence/display/WW/S2-057

■Apache Struts 2

Version Notes 2.5.17

https://cwiki.apache.org/confluence/display/WW/Version+Notes+2.5.17

Version Notes 2.3.35

https://cwiki.apache.org/confluence/display/WW/Version+Notes+2.3.35

Security Bulletins S2-057

https://cwiki.apache.org/confluence/display/WW/S2-057

■JPCERT/CC

Apache Struts 2 の脆弱性 (S2-057) に関する注意喚起

http://www.jpcert.or.jp/at/2018/at180036.html

■独立行政法人情報処理推進機構(IPA)

Apache Struts2 の脆弱性対策について(CVE-2018-11776)(S2-057)

https://www.ipa.go.jp/security/ciadr/vul/20180823-struts.html

Apache Struts 2 の脆弱性 (S2-057) に関する注意喚起

http://www.jpcert.or.jp/at/2018/at180036.html

■独立行政法人情報処理推進機構(IPA)

Apache Struts2 の脆弱性対策について(CVE-2018-11776)(S2-057)

https://www.ipa.go.jp/security/ciadr/vul/20180823-struts.html

3. e-Gateの活用について

今回の攻撃は製品の脆弱性を狙った攻撃の一種です。サイバー攻撃を早期に発見する為には、対策(3)の③のようにセキュリティ機器を導入し、それらの機器の運用監視を行うことが重要です。

SSKの総合セキュリティサービス「e-Gate」では、最新の分析システムを活用し精度の高い検知、また専任のアナリストによる分析を行っております。「e-Gate」のセキュリティ監視サービスをご活用頂くことにより迅速なセキュリティインシデント対応が可能となります。

■総合セキュリティサービス「e-Gate」

SSK(サービス&セキュリティ株式会社)が40年以上に渡って築き上げてきたIT運用のノウハウと、最新のメソッド次世代SOC“e-Gateセンター“。この2つを融合させることによりお客様の情報セキュリティ全体をトータルにサポートするのがSSKの“e-Gate”です。e-Gateセンターを核として人材・運用監視・対策支援という3つのサービスを軸に全方位のセキュリティサービスを展開しています。

SSK(サービス&セキュリティ株式会社)が40年以上に渡って築き上げてきたIT運用のノウハウと、最新のメソッド次世代SOC“e-Gateセンター“。この2つを融合させることによりお客様の情報セキュリティ全体をトータルにサポートするのがSSKの“e-Gate”です。e-Gateセンターを核として人材・運用監視・対策支援という3つのサービスを軸に全方位のセキュリティサービスを展開しています。

サービス&セキュリティのグループ会社である株式会社セキュアソフトでは、IPS製品のSniper IPS、

Sniper ONEシリーズにて、今回の脆弱性に対するシグネチャーを9月6日付けでリリースしております。

また、株式会社セキュアソフトでもApache Struts 2の脆弱性について昨年セキュリティニュースを発行

しております。

2017年9月13日発行:【Technical Report17-09】

https://www.securesoft.co.jp/news_mt/2017/09/apache-struts2sniper/

ぜひご参照ください。

2017年9月13日発行:【Technical Report17-09】

https://www.securesoft.co.jp/news_mt/2017/09/apache-struts2sniper/

ぜひご参照ください。

※本資料には弊社が管理しない第三者サイトへのリンクが含まれています。各サイトの掲げる使用条件に従ってご利用ください。リンク先のコンテンツは予告なく、変更、削除される場合があります。

※掲載した会社名、システム名、製品名は一般に各社の登録商標 または商標です。

※掲載した会社名、システム名、製品名は一般に各社の登録商標 または商標です。

≪お問合せ先≫

サービス&セキュリティ株式会社

〒150-0011

東京都渋谷区東3丁目14番15号 MOビル2F

TEL 03-3499-2077

FAX 03-5464-9977

sales@ssk-kan.co.jp

サービス&セキュリティ株式会社

〒150-0011

東京都渋谷区東3丁目14番15号 MOビル2F

TEL 03-3499-2077

FAX 03-5464-9977

sales@ssk-kan.co.jp